Jan 19, 2016 step by step cara mengkoneksikan 2 komputer dengan hotspot wifi ad hoc di windows 10. Maaf jika video ini kurang menarik dan banyak permasalahan karena faktor waktu maka dari.

Video ini diperagakan Oleh Nursusiani Siswi TKJ SMK Pelita Anugrah Bangsa 1 Sindangbarang - Cianjur Untuk membuat sebuah kabel jaringan menggunakan kabel UTP ini terdapat beberapa peralatan yang perlu kita siapkan, yaitu: Kabel UTP Connector RJ-45 Crimping tools RJ-45 LAN Tester Kabel UTP ada 3 jenis, yaitu: Kabel UTP cat5 / cat5e kecepatannya 100 Mbit/s tapi sekarang sudah menjadi 350 MHz atau 1 Gbit/s Kabel UTP cat6 / cat6e kecepatannya hingga 10 Gbit/s. Kabel UTP cat7 / cat7e kecepatannya hingga 10 Gbit/s. Kabel straight Kabel straight merupakan kabel yang memiliki cara pemasangan yang sama antara ujung satu dengan ujung yang lainnya. Kabel straight digunakan untuk menghubungkan 2 device yang berbeda. Contoh penggunaan kabel straight adalah sebagai berikut: 1. Menghubungkan antara computer dengan switch 1.

Menghubungkan computer dengan LAN pada modem cable/DSL 3. Menghubungkan router dengan LAN pada modem cable/DSL 4. Menghubungkan switch ke router 5.

Menghubungkan hub ke router.

Laporan Praktikum Jaringan Komputer. 1. LAPORAN PRAKTIKUM JARINGAN KOMPUTER Using WiresharkTM to View Protocol Data Units Fembi RekrisnaGrandea Putra M0513019 JURUSAN INFORMATIKA FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM SURAKARTA Selasa, 17 Maret 2015. BAB I PENDAHULUAN A.

Tujuan Praktikum Mampu menjelaskan fungsi dari sebuah penganalisis protocol (Wireshark). Mampu menjalankan dasar dari capture PDU (Protocol Data Units/Unit Data Protokol) menggunakan Wireshark. Mampu menjelaskan analisis dasar PDU dalam trafik data jaringan. Bereksperimen dengan fitur Wireshark seperti capture PDU dan display filtering. Landasan Teori Wireshark adalah sebuah perangkat lunak penganalisis protokol, atau aplikasi “packet sniffer”, digunakan untuk pemecahan masalah jaringan, analisis, pengembangan perangkat lunak dan protokol, dan edukasi. Sebelum Juni 2006, Wireshark dikenal sebagai Ethereal. Sebuah packet sniffer (juga dikenal sebagai sebuah penganalisis jaringan atau penganalis protokol) adalah perangkat lunak komputer yang dapat mengintersepsi dan mencatat lalu lintas data melewati sebuah jaringan data.

Setelah data bergerak kesana kemari melalui jaringan, sniffer akan “menangkap” setiap PDU dan dapat mendekode dan menganalisis kontennya berdasarkan RFC yang berlaku atau spesifikasi lainnya. Wireshark ini memiliki beberapa keuntungan, diantaranya dapat memantau paket-paket data yang diterima dari internet. WireShark ini bekerja pada layer aplikasi, yaitu layer terakhir dari OSI Layer. Dengan menggunakan protocol-protokol di layer application ICMP, HTTP, FTP, TELNET, SMTP, DNS dan sebagainya kita dengan mudah memonitor jaringan yang ada. ICMP (Internet Control Message Protocol) adalah salah satu protokol inti dari keluarga. ICMP berbeda tujuan dengan TCP dan UDP dalam hal ICMP tidak digunakan secara langsung oleh aplikasi jaringan milik pengguna. Salah satu pengecualian adalah aplikasi ping yang mengirim pesan ICMP Echo Request (dan menerima Echo Reply) untuk menentukan apakah komputer tujuan dapat dijangkau dan berapa lama paket yang dikirimkan dibalas oleh komputer tujuan.

Protokol. internet.

ICMP utamanya digunakan oleh sistem operasi komputer jaringan untuk mengirim pesan kesalahan yang menyatakan, sebagai contoh, bahwa komputer tujuan tidak bisa dijangkau. HTTP (Hypertext Transfer Protocol) adalah suatu protocol dari Layer Aplikasi yang mementukan aturan dalam pengambilan dokumen di web browser server sehingga dokumen tersebut bisa di akses dalam bentuk HTML. Pada HTTP termasuk ke dalam jenis fungsi sebagai client-server. Client adalah browser yang meminta,menerima,dan menampilkan objek web. Sedangkan, server adalah browser yang mengirimkan objek atas suatu request dari client. FTP (File Transfer Protocol) adalah suatu protocol yang berfungsi untuk tukar menukar file dalam sauatu network.

Ada dua hal penting dalam FTP yaitu FTP server dan FTP client. Tujuan FTP server adalah sebagai berikut: 1. Untuk mensharing data. Untuk menyediakan indirect atau implicit remote computer.

Untuk menyediakan tempat penyimpanan bagi user. Untuk menyediakan transfer data yang reliable dan efisien. FTP sebenarnya cara yang tidak aman untuk mentransfer file karena file tersebut ditransfer tanpa melalui enkripsi terlebih dahulu tetapi melalui clear text.

TELNET adalah aplikasi remote login Internet. Telnet digunakan untuk login ke komputer lain di Internet dan mengakses berbagai macam pelayanan umum, termasuk katalog perpustakaan dan berbagai macam database. Telnet memungkinkan pengguna untuk duduk didepan komputer yang terkoneksi ke internet dan mengakses komputer lain yang juga terkoneksi ke internet. Telnet menggunakan 2 program, yang satu adalah client (telnet) dan server (telnetd). Yang terjadi adalah ada dua program yang berjalan, yaitu software client yang dijalankan pada komputer yang meminta pelayanan tersebut dan software server yang dijalankan oleh computer yang menghasilkan pelayanan tadi. SMTP (Simple Mail Transfer Protocol) merupakan salah satu protokol yang umum digunakan untuk pengiriman surat elektronik di Internet.

Protokol ini dipergunakan untuk mengirimkan data dari komputer pengirim surat elektronik ke. server surat elektronik penerima. Protokol ini timbul karena desain dari sistem elektronik yang mengharuskan adanya server surat elektronik yang menampung sementara sampai surat elektronik diambil oleh yang berhak. Sehingga bisa kita simpulkan bahwa terdapat 3(tiga) transfer pada SMTP: 1. Handshaking(greeting) 2. Transfer message 3.

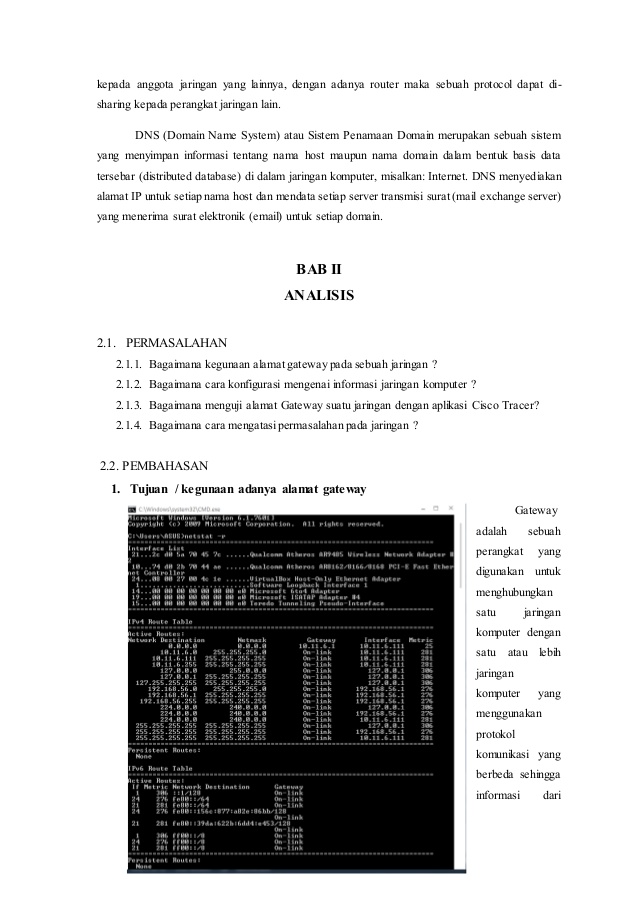

Penutup DNS (Domain Name System, bahasa Indonesia: Sistem Penamaan Domain) adalah sebuah sistem yang menyimpan informasi tentang nama host maupun nama domain dalam bentuk basis data tersebar (distributed database) di dalam jaringan komputer, misalkan: Internet. DNS menyediakan alamat IP untuk setiap nama host dan mendata setiap server transmisi surat (mail exchange server) yang menerima surat elektronik (email) untuk setiap domain. DNS menyediakan servis yang cukup penting untuk Internet, bilamana perangkat keras komputer dan jaringan bekerja dengan alamat IP untuk mengerjakan tugas seperti pengalamatan dan penjaluran (routing), manusia pada umumnya lebih memilih untuk menggunakan nama host dan nama domain, contohnya adalah penunjukan sumber universal (URL) dan alamat e-mail. DNS menghubungkan kebutuhan ini. BAB II ANALISIS Permasalahan Mengatur Wireshark. Menangkap ping PDU menggunakan Wireshark. Menangkap FTP PDU menggunakan Wireshark.

Menangkap HTTP PDU menggunakan Wireshark. Pembahasan Mengatur Wireshark Sebelum menangkap PDU, kita perlu mengatur Wireshark terlebih dahulu. Untuk mengatur capture, dipilih menu Capture dan pilih Options. Kemudian akan mucul kotak dialog Capture Option.

Pilih interface WiFi untuk menangkap aktivitasnya. Centang pada “Use promiscuous mode on all interfaces” agar semua PDU yang terdeteksi oleh NIC komputer dapat ditangkap. Centang bagian “Resolve MAC addresses” dan “Resolve transport-layer name” pada bagian “Name Resolution”. Pada bagian Display Option uncheck semuanya. Setelah semua diatur, klik Start untuk memulai capture PDU sehingga akan muncul jendela seperti di bawah. Gambar di samping menunjukkan protocol- protokol yang dicapture oleh wireshark dalam bentuk persentase.

Ketika tombol stop ditekan, maka akan muncul hasil dari capture tadi seperti di bawah ini. Bagian atas disebut Packet List Pane yang digunakan untuk menunjukkan rangkuman dari setiap paket yang dicapture. Bagian tengah disebut Packet Details Pane yang menunjukkan secara lebih detail isi dari paket yang dipilih pada Packet List Pane. Bagian bawah disebut Packet Bytes Pane yang menunjukkan data actual dalam bentuk heksadesimal dari paket yang dipilih pada Packet List Pane.

Capture ping PDU Pada bagian ini, dilakukan capture PDU menggunakan wireshark saat kita ping sebuah ip address. Dalam praktikum ini, dilakukan ping ke www.google.com. Sebelum melakukan ping, wireshark diatur terlebih dahulu seperti di atas, kemudian pilih Capture-Start, maka akan muncul jendela proses capture PDU. Setelah proses capture wireshark dijalankan seperti di atas, dilakukan ping ke google.com dengan menggunakan command prompt. Kegiatan ping ini masuk dalam protocol ICMP. Setelah melakukan ping, klik stop pada proses capture PDU wireshark maka muncul hasil capture PDU.

Untuk melihat aktifitas ping pada hasil capture dilakukan filter ICMP sehingga bagian yang ditampilkan hanya untuk protocol ICMP. Pada protocol ICMP terdapat Echo (ping) request dan reply. Request terjadi saat ip kita meminta paket pada ip address yang dituju.

Sedangkan reply terjadi saat ip address yang dituju menjawab request dari ip kita. Pada contoh di atas, ip saya adalah 10.11.2.71 sebagai source meminta (request) paket kepada ip 74.125.68.139 sebagai destination. Kemudian ip 74.125.68.139 sebagai source membalas (reply) dengan mengirim paket ke ip address 10.11.2.71 sebagai destination. Capture FTP PDU Pada bagian ini, dilakukan capture PDU pada protocol FTP. FTP adalah suatu protocol yang berfungsi untuk tukar menukar file dalam suatu network. Sebelum membuka FTP, diaktifkan dahulu proses capture menggunakan wireshark dengan memilih menu Capture-Start, maka akan muncul jendela proses capture. Setelah proses capture dijalankan, dilakukan koneksi ke FTP misalnya pada praktikum kali ini adalah FTP puskom UNS dengan alamat 103.23.224.30 dengan menggunakan commandprompt windows.

Pada cmd, diketikkan ftp 103.23.224.30 lalu komputer kita akan terkoneksi ke ftp. Setelah terkoneksi ke FTP, dilakukan login dengan mengisi username anonymous dan password sembarang untuk login sebagai guest.

Selanjutnya, download data atau file yang ada pada ftp dengan menggunakan command “get”. diikuti url file nya yang ada pada FTP. Misalnya “get /Aplikasi/SetupImgBurn2.5.8.0.exe”. Selanjutnya akan berjalan proses download dari filenya dari server FTP. Untuk keluar menggunakan command “quit”. Berikut adalah screenshot pengambilan file dari server FTP menggunakan cmd.

Setelah selesai mengambil file dari srver ftp, klik stop pada jendela proses capture PDU wireshark. Kemudian muncul hasil capture PDU. Untuk melihat bagian FTP saja, diketikkan “ftp” pada filter. Pada hasil di atas terdapat response dan request. Response berasal dari server FTP sedangkan request adalah yang user ketik pada command prompt. Capture HTTP PDU Pada bagian ini, dilakukan capture paket protocol HTTP.

HTTP adalah suatu protocol dari Layer Aplikasi yang mementukan aturan dalam pengambilan dokumen di web browser server sehingga dokumen tersebut bisa di akses dalam bentuk HTML. Untuk memulai capture pilih menu Capture-Start maka jendela proses capture oleh. wireshark muncul. Kemudian dilakukan browsing ke website yang menggunakan protokol http. Contoh website dengan protocol http adalah w3schools.

Berikut adalah interface dari website w3schools. Setelah dibuka website, klik stop pada wireshark kemudian muncul hasil capture. Kemudian dilakukan filter HTTP untuk menampilkan hasil capture pada protocol HTTP saja. Berikut adalah hasil capture protocol HTTP.

Untuk melihat kode html dari website yang dibuka dapat dicari pada bagian paket list yang mengandung notasi “(text/html)”, kemudian klik pada paket tersebut. Pada Packet Detail Pane, klik tombol “+” pada bagian “Line-based text data: text/html”, maka akan muncul kode html dari website tersebut.

Paket yang mengandung notasi (text/html). Sebagian kode HTML dari website BAB III PENUTUP Kesimpulan Dalam praktikum ini dapat disimpulkan bahwa kita dapat menganalisa kerja jaringan serta protokol di dalamnya dengan menggunakan aplikasi Wireshark. Protokol-protokol tersebut misalnya ICMP, HTTP, FTP, dan sebagainya yang berada pada lapisan aplikasi OSI. Setiap paket protokol yang ditangkap oleh Wireshark disebut Protocol Data Unit (PDU).

Dengan ini, memudahkan para network administrator untuk melakukan troubleshoot apabila ada jaringan yang bermasalah, memeriksa keamanan jaringan, mempelajari protokol jaringan internal dan sebagainya. Daftar Pustaka . Learning Objectives Be able to explain the purpose of a protocol analyzer (Wireshark). Be able to perform basic PDU capture using Wireshark. Be able to perform basic PDU analysis on straightforward network data traffic.

Experiment with Wireshark features and options such as PDU capture and display filtering. Background Wireshark is a software protocol analyzer, or 'packet sniffer' application, used for network troubleshooting, analysis, software and protocol development, and education. Before June 2006, Wireshark was known as Ethereal. A packet sniffer (also known as a network analyzer or protocol analyzer) is computer software that can intercept and log data traffic passing over a data network.

As data streams travel back and forth over the network, the sniffer 'captures' each protocol data unit (PDU) and can decode and analyze its content according to the appropriate RFC or other specifications. Wireshark is programmed to recognize the structure of different network protocols. This enables it to display the encapsulation and individual fields of a PDU and interpret their meaning. It is a useful tool for anyone working with networks and can be used with most labs in the CCNA courses for data analysis and troubleshooting. For information and to download the program go to -Scenario To capture PDUs the computer on which Wireshark is installed must have a working connection to the network and Wireshark must be running before any data can be captured. When Wireshark is launched, the screen below is displayed.

To start data capture it is first necessary to go to the Capture menu and select the Options choice. The Options dialog provides a range of settings and filters which determines which and how much data traffic is captured. All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Page 2 of 12 First, it is necessary to ensure that Wireshark is set to monitor the correct interface. From the Interface drop down list, select the network adapter in use.

Typically, for a computer this will be the connected Ethernet Adapter. Then other Options can be set. Among those available in Capture Options, the two highlighted below are worth examination.

Setting Wireshark to capture packets in promiscuous mode If this feature is NOT checked, only PDUs destined for this computer will be captured. If this feature is checked, all PDUs destined for this computer AND all those detected by the computer NIC on the same network segment (i.e., those that 'pass by' the NIC but are not destined for the computer) are captured. Note: The capturing of these other PDUs depends on the intermediary device connecting the end device computers on this network. As you use different intermediary devices (hubs, switches, routers) throughout these courses, you will experience the different Wireshark results. Setting Wireshark for network name resolution This option allows you to control whether or not Wireshark translates network addresses found in PDUs into names. Although this is a useful feature, the name resolution process may add extra PDUs to your captured data perhaps distorting the analysis. There are also a number of other capture filtering and process settings available.

Clicking on the Start button starts the data capture process and a message box displays the progress of this process. All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information. Page 3 of 12. As data PDUs are captured, the types and number are indicated in the message box The examples above show the capture of a ping process and then accessing a web page.

When the Stop button is clicked, the capture process is terminated and the main screen is displayed. This main display window of Wireshark has three panes.

All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved.

This document is Cisco Public Information. Page 4 of 12.

The PDU (or Packet) List Pane at the top of the diagram displays a summary of each packet captured. By clicking on packets in this pane, you control what is displayed in the other two panes. The PDU (or Packet) Details Pane in the middle of the diagram displays the packet selected in the Packet List Pane in more detail.

The PDU (or Packet) Bytes Pane at the bottom of the diagram displays the actual data (in hexadecimal form representing the actual binary) from the packet selected in the Packet List Pane, and highlights the field selected in the Packet Details Pane. Each line in the Packet List corresponds to one PDU or packet of the captured data. If you select a line in this pane, more details will be displayed in the 'Packet Details' and 'Packet Bytes' panes. The example above shows the PDUs captured when the ping utility was used and was accessed. Packet number 1 is selected in this pane.

The Packet Details pane shows the current packet (selected in the 'Packet List' pane) in a more detailed form. This pane shows the protocols and protocol fields of the selected packet.

The protocols and fields of the packet are displayed using a tree, which can be expanded and collapsed. The Packet Bytes pane shows the data of the current packet (selected in the 'Packet List' pane) in what is known as 'hexdump' style.

In this lab, this pane will not be examined in detail. However, when a more in-depth analysis is required this displayed information is useful for examining the binary values and content of PDUs. All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information. Page 5 of 12 The information captured for the data PDUs can be saved in a file. This file can then be opened in Wireshark for analysis some time in the future without the need to re-capture the same data traffic again.

The information displayed when a capture file is opened is the same as the original capture. When closing a data capture screen or exiting Wireshark you are prompted to save the captured PDUs. Clicking on Continue without Saving closes the file or exits Wireshark without saving the displayed captured data. Task 1: Ping PDU Capture Step 1: After ensuring that the standard lab topology and configuration is correct, launch Wireshark on a computer in a lab pod. Set the Capture Options as described above in the overview and start the capture process. From the command line of the computer, ping the IP address of another network connected and powered on end device on in the lab topology.

In this case, ping the Eagle Server at using the command ping 192.168.254.254. After receiving the successful replies to the ping in the command line window, stop the packet capture. Step 2: Examine the Packet List pane. The Packet List pane on Wireshark should now look something like this: Look at the packets listed above; we are interested in packet numbers 6, 7, 8, 9, 11, 12, 14 and 15. Locate the equivalent packets on the packet list on your computer.

All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information. Page 6 of 12 If you performed Step 1A above match the messages displayed in the command line window when the ping was issued with the six packets captured by Wireshark. From the Wireshark Packet List answer the following: What protocol is used by ping? ICMP What is the full protocol name?

Internet Control Message Protocol. What are the names of the two ping messages? Echo Request Echo Reply Are the listed source and destination IP addresses what you expected?

Yes / No Why? Answers may vary-Yes, the source address is my computer and the destination is the Eagle server Step 3: Select (highlight) the first echo request packet on the list with the mouse. The Packet Detail pane will now display something similar to: Click on each of the four '+' to expand the information. The packet Detail Pane will now be similar to: All contents are Copyright © 1992–2007 Cisco Systems, Inc.

All rights reserved. This document is Cisco Public Information. Page 7 of 12 As you can see, the details for each section and protocol can be expanded further. Spend some time scrolling through this information. At this stage of the course, you may not fully understand the information displayed but make a note of the information you do recognize. Locate the two different types of 'Source' and 'Destination'.

Why are there two types? The Ethernet II shows the MAC addresses and the Internet Protocol shows the IP addresses What protocols are in the Ethernet frame?. eth:ip:icmp:data As you select a line in the Packets Detail pane all or part of the information in the Packet Bytes pane also becomes highlighted.

For example, if the second line (+ Ethernet II) is highlighted in the Details pane the Bytes pane now highlights the corresponding values. This shows the particular binary values that represent that information in the PDU. At this stage of the course, it is not necessary to understand this information in detail. Step 4: Go to the File menu and select Close. Click on Continue without Saving when this message box appears.

Task 2: FTP PDU Capture Step 1: Start packet capture. Assuming Wireshark is still running from the previous steps, start packet capture by clicking on the Start option on the Capture menu of Wireshark. At the command line on your computer running Wireshark, enter ftp 192.168.254.254 When the connection is established, enter anonymous as the user without a password. Userid: anonymous All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved.

This document is Cisco Public Information. Page 8 of 12 Password: You may alternatively use login with userid cisco and with password cisco. When successfully logged in enter get /pub/eaglelabs/eagle1/chapter1/gaim-1.5.0.exe and press the enter key. This will start downloading the file from the ftp server. The output will look similar to:.

C:Documents and Settingsccna1ftp eagle-server.example.com Connected to eagle-server.example.com. 220 Welcome to the eagle-server FTP service. User (eagle-server.example.com:(none)): anonymous 331 Please specify the password. Password: 230 Login successful. Ftp get /pub/eaglelabs/eagle1/chapter1/gaim-1.5.0.exe 200 PORT command successful. Consider using PASV.

150 Opening BINARY mode data connection for pub/eaglelabs/eagle1/chapter1/gaim-1.5.0.exe (6967072 bytes). 226 File send OK. Ftp: 6967072 bytes received in 0.59Seconds 11729.08Kbytes/sec. When the file download is complete enter quit ftp quit 221 Goodbye. C:Documents and Settingsccna1 When the file has successfully downloaded, stop the PDU capture in Wireshark.

Step 2: Increase the size of the Wireshark Packet List pane and scroll through the PDUs listed. Locate and note those PDUs associated with the file download.

These will be the PDUs from the Layer 4 protocol TCP and the Layer 7 protocol FTP. Identify the three groups of PDUs associated with the file transfer. If you performed the step above, match the packets with the messages and prompts in the FTP command line window. The first group is associated with the 'connection' phase and logging into the server. List examples of messages exchanged in this phase.

Answers will vary- 1292 ftp SYN, FTP 1292 SYN, ACK, Response: 220 Welcome to the eagle-server FTP service, 1292 ftp ACK, Request: User anonymous, Response: 331 Please specify the password, Request: Pass Locate and list examples of messages exchanged in the second phase that is the actual download request and the data transfer. Answers will vary- FTP Data: 1448 bytes, 1294 ftp-data ACK, All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved.

This document is Cisco Public Information. Page 9 of 12 The third group of PDUs relate to logging out and 'breaking the connection'. List examples of messages exchanged during this process. Answers will vary- Request:QUIT, Response: 221 Goodbye, 1292 ftp FIN, ACK, ftp 1292 FIN, ACK. Locate recurring TCP exchanges throughout the FTP process.

What feature of TCP does this indicate? Send and receipt of data Step 3: Examine Packet Details. Select (highlight) a packet on the list associated with the first phase of the FTP process. View the packet details in the Details pane.

What are the protocols encapsulated in the frame? Eth:ip:tcp:ftp-data Highlight the packets containing the user name and password. Examine the highlighted portion in the Packet Byte pane. What does this say about the security of this FTP login process?

Security isn’t very high because the name and password are visible. Highlight a packet associated with the second phase. From any pane, locate the packet containing the file name. The filename is: gaim-1.5.0.exe Highlight a packet containing the actual file content -note the plain text visible in the Byte pane.

Highlight and examine, in the Details and Byte panes, some packets exchanged in the third phase of the file download. What features distinguish the content of these packets? A FIN, ACK is issued to close the connection. When finished, close the Wireshark file and continue without saving Task 3: HTTP PDU Capture Step 1: Start packet capture. Assuming Wireshark is still running from the previous steps, start packet capture by clicking on the Start option on the Capture menu of Wireshark.

Note: Capture Options do not have to be set if continuing from previous steps of this lab. Launch a web browser on the computer that is running Wireshark. All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information. Page 10 of 12 Enter the URL of the Eagle Server of example.com or enter the IP address-192.168.254.254. When the webpage has fully.

downloaded, stop the Wireshark packet capture. Step 2: Increase the size of the Wireshark Packet List pane and scroll through the PDUs listed. Locate and identify the TCP and HTTP packets associated with the webpage download. Note the similarity between this message exchange and the FTP exchange. Step 3: In the Packet List pane, highlight an HTTP packet that has the notation '(text/html)' in the Info column. In the Packet Detail pane click on the '+' next to 'Line-based text data: html' When this information expands what is displayed? HTML code for the web page Examine the highlighted portion of the Byte Panel.

This shows the HTML data carried by the packet. When finished close the Wireshark file and continue without saving Task 4: Reflection Consider the encapsulation information pertaining to captured network data Wireshark can provide.

Relate this to the OSI and TCP/IP layer models. It is important that you can recognize and link both the protocols represented and the protocol layer and encapsulation types of the models with the information provided by Wireshark. Task 5: Challenge Discuss how you could use a protocol analyzer such as Wireshark to: (1) Troubleshoot the failure of a webpage to download successfully to a browser on a computer. And (2) Identify data traffic on a network that is requested by users.

Answers could vary-Wireshark could show when request for a web page failed due to incorrect URL. User traffic could be monitored to identify errors in source or destination. All contents are Copyright © 1992–2007 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.